图7/8

团队用这样的实验环境 , 总共收集了10万组信号特征设置进行训练 , 将神经网络放到探测机上进行验证 。

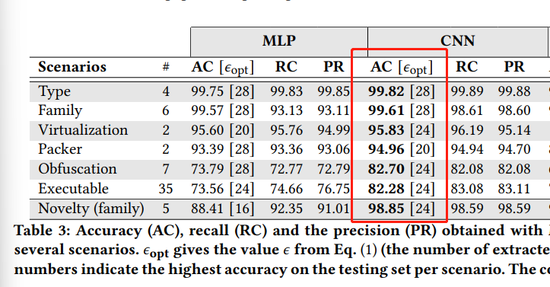

结果令人震惊:采用多种架构训练的神经网络 , 在恶意软件的类型识别上均达到了超过98%的准确度 。

特别是采用 CNN 训练的探测机:

识别 DDoS、勒索软件、内核 Rootkit 三种主要类型的准确度高达99.82%;

识别 gonnacry、keysniffer、maK_It、mirai 和 bashlite 等五种恶意软件家族的准确度高达99.61%;

识别虚假控制流、指令集替换、虚拟化等七种代码混淆方式 , 准确度高达82.70% , 显著优于随机猜测的14.29%;

对于从未在训练数据集中出现的新恶意软件家族 , 准确度高达98.85% 。

文章图片

图8/8

通过这项前所未有的实验 , IRISA 团队在计算机系统的旁路恶意软件检测上取得了前所未有的成绩 。

他们证明了这种查毒方式真的非常好用 , 对于此前不存在的恶意软件变种 , 具有极高的甄别能力 , 并且对于各种复杂混淆技术的耐受性非常强 。

更重要的是 , 这种旁路检测手段 , 对于目标系统完全没有任何侵入和修改 。 恶意软件的反侦察能力再强 , 也拿它没招……

早在2016年 , 恶意软件 mirai 就已经引发过一场病毒“海啸” , 感染了数十万个路由器、摄像头、打印机等物联网设备 , 形成大规模“僵尸”网络 , 进而导致多次全球级别的互联网服务崩溃事故 。

在2020年 , 物联网设备的数量首次超过非物联网 。 一些权威机构更是预计 , 全球物联网设备将在2025年达到300亿台 。 展望未来 , 物联网恶意软件对于人类社会运转的威胁程度将不断提高 。

而对抗物联网病毒 , 我们需要两手抓:设备投放使用前的安全设计达标 , 和设备投放使用后的有效查/杀技术 。

对于前者 , 算力成本一直是个迈不过去的坎 。 而对于后者 , 至少现在我们手里已经有一种武器了 。

特别声明:本站内容均来自网友提供或互联网,仅供参考,请勿用于商业和其他非法用途。如果侵犯了您的权益请与我们联系,我们将在24小时内删除。