文章图片

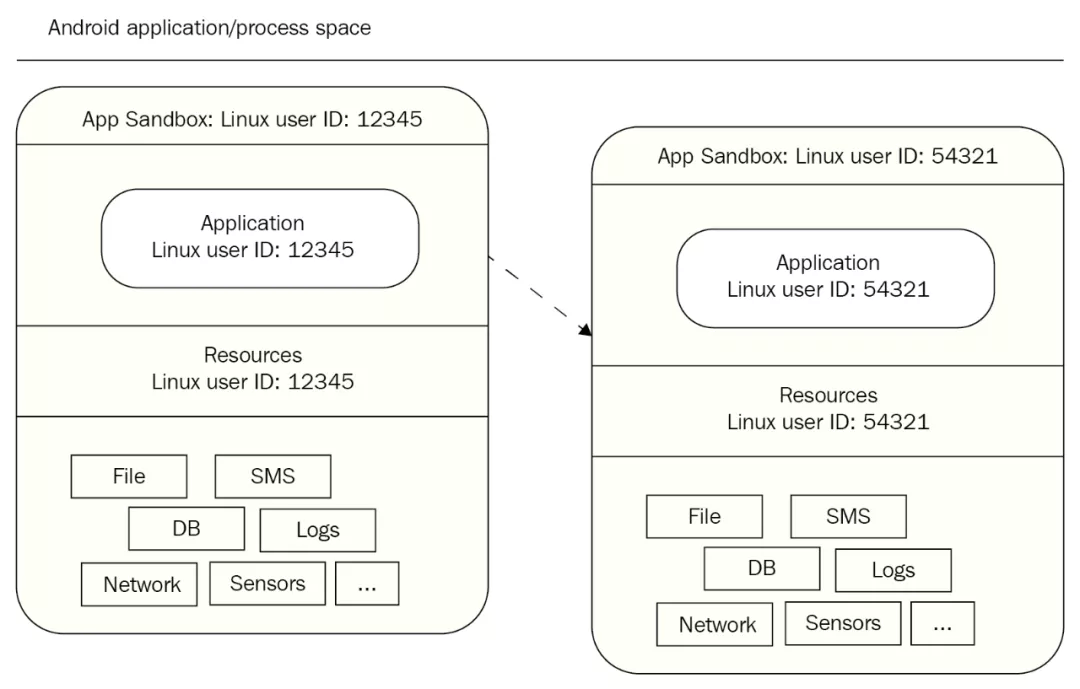

安卓沙箱机制示意图 。 图源:packtpub

按道理来说 , 安卓的这种沙箱防御机制能够保护应用程序本身以及用户数据 。 然而 , 正是这种沙箱防御机制的一个微小缺陷导致了魔形女漏洞的产生 。

京东安全方面介绍称 , 魔形女漏洞是安卓 11 新引入的:猜测是谷歌系统工程师在安卓新版本开发过程中 , 为了完成某种特性改动 , 违反了最小权限原则 , 导致原本严密的沙箱设计中出现了松动 , 导致一个 app 完成特定攻击后可变成其他任意 app 的 UID 并注入代码到其他 app , 进而获取对方任意的数据和权限 。 再次以酒店房间打比喻 , 「酒店房间的门锁制造厂商在新品生产过程中出现了失误 , 导致一把新出现的钥匙拥有了打开所有酒店门锁的权限 。 」

这个微小的缺陷与不同型号安卓手机中原本存在的漏洞相结合 , 最终形成了拥有巨大威力的魔形女漏洞链 。 黑客可以利用它获取用户所有应用的隐私数据和权限 , 既包括相册、通讯录等在内的系统管理通用数据 , 也包括社交软件聊天记录等存放在应用内部的数据 。

这就相当于黑客掌握了打开用户隐私的一把钥匙 , 窃取哪部分数据完全取决于他们的攻击目的 。

文章图片

图源:pexels

那么问题来了 , 用户难道完全感知不到魔形女漏洞的存在吗?黑客利用它攻击用户手机时也不表现出任何特征吗?京东安全方面给出了他们的答案 。 他们表示 , 在被攻击后 , 用户的手机不会出现明显的特征例如界面上的变化、弹框提示或者出现卡顿 。 用户无法简单意识到这是遭到了黑客利用魔形女漏洞进行攻击 , 这就需要技术专家使用专业的检测工具才能精准地发现攻击的踪迹 。

究其原因 , 本次发现的魔形女漏洞展示了一个此前未曾被发现的新攻击路径 。 尽管安卓历史上也曾出现过能够获取所有应用隐私数据和权限的用户侧漏洞 , 但随着近年来安卓防御机制的增强 , 基本没有再出现过能有类似控制能力的漏洞 。 在最新的安卓 11 系统上能稳定地打破安卓应用沙箱防御机制 。 通过多个漏洞组合 , 黑客的零权限恶意应用程序绕过安卓应用沙箱 , 攻击任何其他应用 , 读取数据 , 获取权限 。

魔形女漏洞不仅对消费者的隐私构成威胁 , 还对系统、手机厂商乃至整个安全行业提出了新的挑战 。

对于系统和手机厂商来说 , 该漏洞颠覆了手机基础的安全机制 , 极易被黑灰产和恶意商业实体利用 , 造成巨大危害 , 这将促使谷歌在安卓功能更新过程中更加注重安全性 。

魔形女漏洞的发现一定程度上也给整个安全行业敲响了警钟 。 一方面 , 整个社会对隐私问题越来越重视 , 保护用户数据势在必行;另一方面 , 由于利益的驱使 , 一些黑客的谋利动机越来越高 , 他们会敏锐地抓住并利用漏洞来窃取用户的隐私 。 因此 , 包括开发者和厂商在内的整个行业必须持续重视安全问题 , 积极投入系统的安全防御和检测 , 防患于未然 , 不仅要从源头上减少漏洞的产生 , 还要及时告知用户 。

京东如何发现这一隐蔽的高危漏洞?

这就不得不提京东探索研究院信息安全实验室团队了 。 作为京东和京东用户的守护者 , 京东有一支强大的技术团队 。 除了日常工作中研发各类安全工具、提升安全防护之外 , 他们还紧密跟踪先进技术成果并应用于攻防实战中 。 作为京东最具前瞻性的研究部门之一 , 京东探索研究院信息安全实验室专门研究最新的前沿攻防技术 , 为安全团队提供各类先进的安全利器 。

特别声明:本站内容均来自网友提供或互联网,仅供参考,请勿用于商业和其他非法用途。如果侵犯了您的权益请与我们联系,我们将在24小时内删除。