文章图片

【大型企业的安全升级路:上设备,合规后,这可能是最需要关注的】有人说:“建立一个安全的企业网络要几年甚至十几年 , 但破坏它却只需要几分钟 。 ” 这句话不仅真实还原了“没有绝对安全”的事实 , 也说出了很多企业 , 尤其是大型企业的安全路径进阶:上完设备 , 做好合规后 , 依旧要面临安全事件的考验 。

这其中原因很多 , 可能是攻击战术与工具的升级 , 不同设备未能最佳组合 , 无法发挥最好的效果 , 也可能是“人”这个漏洞一直存在 , 最终都以被攻击成功的方式一次次出现 。 而企业真正想要从安全建设、安全运营 , 继续成功升级 , 下一站最需要关注的能力可能是应急响应 。

平时:不出事 安全人就像武侠剧里隐居的江湖高手 , 平时大隐隐于市 , 在安全事件爆发时 , 便要挺身仗剑而出 。 对于拥有不同基础设备 , 建立起基本安全防护框架的大企业而言 , 虽然安全团队在风平浪静时也没闲着 , 认真看日志 , 进行异常监控与检测 , 但想要在危急时刻力挽狂澜 , 还有更多事情要做:

建立安全防护框架 , 通过不同指标 , 保证安全运营 , 提升运营效率

企业利用流量、终端、边界、访问控制等不同工具 , 对整个网络不同维度进行运营 , 同时还要确保不同工具的覆盖率 , 不同指标的正常率 , 保证工具的有效性 , 并结合企业现有安全人员配置 , 提升整体安全运营效率与效果 。

主动发现威胁 , 拓宽企业攻击面覆盖

从《网络安全法》、《关键信息基础设施安全保护条例》、《个人信息保护法》、《数据安全法》实施 , 到每年的HW行动开展 , 当下国内企业的安全现状已从合规走向实战 , 对企业的要求越来越高 。 主动发现自身威胁 , 也成为了企业的必备技能 。 建议企业采取包括主机、流量、扫描、人工等多种方式的内部资产清点 , 定期做好漏洞管理及0day漏洞检测 , 通过外部资产发现手段 , 进行安全资产管理 , 尽量覆盖企业所有暴露风险 。 同时 , 时刻保持对最新攻防技术的关注 , 也是安全团队避免威胁的必备功课 。

关注“人”的安全 , 避免内部威胁

企业要真正做好安全运营 , 还需时刻关注“内部人员”这个重要角色 。 通过不断完善安全制度 , 定期多次进行内部攻防演练、钓鱼演练 , 以“实战演练+培训”的方式 , 让内部人员真正意识到安全的重要性 。

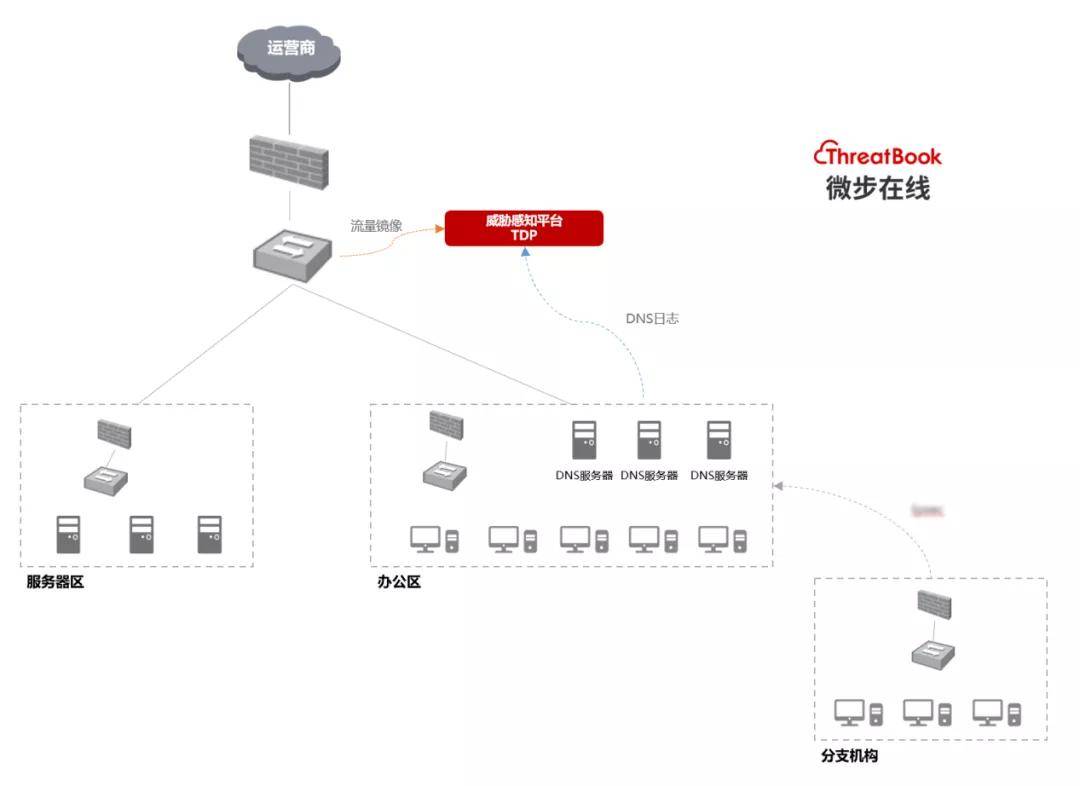

关于用好安全工具提升安全运营效率 , 这里分享某新型制造企业的一个案例 。 该企业员工数万人 , 非常重视网络安全 , 因此采购了很多安全产品 , 但唯独对于高级威胁检测及整体安全运营效率期待较高 。 于是在上了流量检测与响应设备(微步在线威胁感知平台TDP)后 , 该企业发现数千个对外开放的API , 并基于TDP告警的准确性与真实性 , 安排安全人员实现了点对点闭环响应 , 快速提升了运营效率 。

文章图片

图 | 微步在线解决方案

事中:充分的应急手段 网络没有绝对安全 。 企业的问题或漏洞 , 总会不可避免地被发现或被攻击者主动利用 。 所以突发安全事件 , 对很多企业来说都是一场直播 , 考验的是企业自身的安全投入、应对经验以及专业能力 。

针对突发事件 , 企业除了前期熟悉掌握相关国家及行业标准 , 如GB/T 24363-2009《信息安全应急响应计划规范》、GB/Z 20985-2007《信息安全事件管理指南》、GB/Z 20986-2007《信息安全事件分类分级指南》等 , 还可参考准备(PreParation)、检测(Detection)、抑制(Containment)、根除(Eradication)、恢复 (Recovery)、跟踪(Follow-up)的六步PDCERF应急响应模型 , 保证应急流程的顺畅性 。

特别声明:本站内容均来自网友提供或互联网,仅供参考,请勿用于商业和其他非法用途。如果侵犯了您的权益请与我们联系,我们将在24小时内删除。